总部位于瑞士的安全研究人员分享了他成功的秘密

面试在Bug Bounty Platform上排名前10位的黑客赛中,RaphaëlArrouas所有能力的安全研究人员都将感兴趣的方法。

居住在瑞士hacks饰演“ Xel”,于2019年初开始狩猎,并于2019年10月加入了巴黎的YesWehack。

讲话每日swbeplay2018官网ig,他分享了成功的秘密,提供了狩猎新手的技巧,并反思了欧洲众包安全市场的令人愉悦的进步。

您是如何特别涉及网络安全和黑客攻击的?

I first started looking into computer security when I was 14, but it wasn’t until I majored in cybersecurity at the Centrale Supélec engineering school, where I had the project to become a penetration tester, that I started to learn a lot about offensive security.

我的黑客专业知识首先是与我在工程学校培训的同时学习的,并在我作为渗透测试人员的职业生涯中得到了锐化。

经过三年的渗透测试仪,我辞去了全职狩猎的工作,因为在我看来,这是我不应该错过的机会。

不要忘记阅读Bun Bounty领导者ClémentDomingo关于非洲网络安全,黑客事件和链接脆弱性,以获得最大影响

您被视为十大黑客的是的,韦哈克的排行榜,所以您显然会获得良好的回报,但是当时感觉就像是一场大赌博吗?

这有点赌博,因为在我辞职之前,我只进行了三个月的虫子狩猎。

但是在计算机安全字段中,您知道,如果您正在寻找工作技能短缺],所以这并不是一场赌博。

我开始很快赚钱。我一开始就专门介绍了Swisscom计划,这是第一个专业错误赏金瑞士的计划。

我觉得这是一个在本地公司投入时间的好机会,最终确实有所回报。

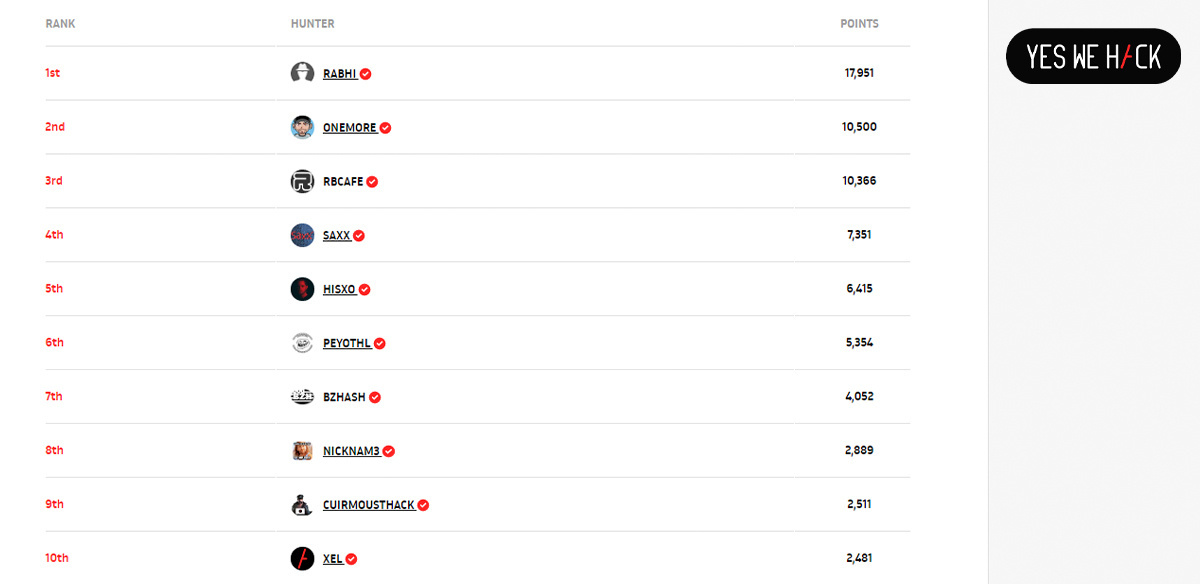

瑞士黑客Xel在YesWehack的前10名排行榜上排名

瑞士黑客Xel在YesWehack的前10名排行榜上排名

您如何解释您的成功?

我没有通勤时间,所以我可以在一天中的任何一个小时工作,这确实集中在我的努力中。

我作为总工程师的培训确实对我有帮助,因为我有信心知道系统的各个部分连接以及我应该在哪里进行我的研究。

我也从作为渗透测试师的经验中受益,因为我能够与许多公司应用程序进行互动,而通过学习平台,您无法获得很多练习。

当我开始使用错误赏金程序时,我经常熟悉范围中部署的技术类型。

是否有倾向于偏爱的特定类型的错误?

我倾向于专注于复杂的Web应用程序,这些应用程序具有很beplay体育能用吗多用于开发的切入点和关键错误。

当发布新程序时,我倾向于不立即搜索低影响的错误,因为很大一部分猎人先选择低悬挂的水果,还有更多的竞争。

取而代之的是,我更喜欢深入研究该应用程序,宁愿花时间弄清利用的细节,并产生关键的影响。

专注于影响而不是数量,使我能够将更多的时间用于深入研究漏洞并在此过程中学习一些东西。考虑到付款量表,这是值得的,这通常非常有利于高和关键的影响漏洞。

但是,我不仅专注于关键漏洞。我报告各种错误。

我没有通勤时间,所以我可以在一天中的任何一个小时工作 - Xel

您如何选择程序?

通常,我估计范围似乎已经得到很好的保护,或者是否有很多东西可以找到。因此,我可以估计可以在短时间内与赏金支出相比,可以在短时间内检测到的错误数量并做出选择。

我也喜欢Java应用程序,因为根据我的经验,这些通常是关键错误的宝库。

我还喜欢与操作程序和Bug Bounty平台本身的团队建立关系。我认为与计划所有者建立信任很重要,这有时会鼓励他们在范围内包含更多基础设施。

您赚到的最大赏金是什么?

我发现了一系列零日RCE [远程代码执行]一个周末,同一产品的漏洞,这使我赢得了32,000章(35,000美元)。

我拥有的个体错误的最高金额是10,000瑞士法郎($ 11,000)。对于各种漏洞,我达到了几次,包括另一个远程代码执行漏洞。

我能想到的最大的影响是我去年在一种名为Tufin Securechange的产品上确定的未经验证的RCE。这是一个防火墙编排,因此您可以想象如果利用它可能会产生的影响。

什么黑客工具您倾向于使用吗?

主要是Burp Suite。我选择了使我可以利用特定漏洞的工具,但是我的测试通常是手动完成的。

推荐的“只要人们是编写代码的人,就会有不安全的代码” - 汤米·德沃斯(Tommy Devoss)

您是否遇到过协调的披露过程有任何问题?如果是这样,发生了什么事?

我遇到了不愿支付广告宣传的计划的问题,而没有理理的理由。发生这种情况时,我通常会立即停止使用该程序。

已被介绍给漏洞赏金理念并与该平台定期联系的公司通常更公平地对待研究人员。

是的向公司介绍了Bounty Hunting的哲学,他们指出了与研究人员合作等的重要性,这建立了信任和长期关系。这种环境和各种可用范围是我喜欢在这个平台上工作的众多原因。

他们还非常支持研究人员,并帮助公司指定安全港政策。

这是一个重要的一点,因为在瑞士,法律在[真诚]黑客方面非常狭窄。我从来没有任何法律问题,但是从理论上讲,这很重要。

有关的Intigriti启动了欧盟支持的矩阵安全通信工具的漏洞赏金程序

您在多大程度上认为欧洲的漏洞赏金行业正在赶上其更具成熟的美国同行?

我认为欧洲的漏洞赏金行业正在赶上美国。

例如,是的,是Yeswehack,它在将众包安全性介绍给欧洲的公司一直在欧洲以外地区积极扩展,特别是来自亚洲的计划。他们今年的计划启动数量增加了一倍以上,因此我想说该行业正在如火如荼地进行。

在瑞士,直到最近才确立虫子赏金狩猎的地方,我也看到越来越多的节目逐渐发展。

近年来,欧洲虫赏金市场变得更加建立

近年来,欧洲虫赏金市场变得更加建立

您会给想要成为臭虫猎人或最近开始狩猎的人有什么建议?

培训有关网络,开发,框架,操作系统,密码学的基础知识验证和网络协议,以更深入地了解每个范围。

然后训练以利用每个类别的漏洞。许多实验室都可以在线获得,例如Portswigger的出色网络安全学院。beplay官网可以赌beplay体育能用吗如果您对培训感到无聊,请进行一些漏洞赏金,直到您觉得需要重新接受培训。

阅读许多安全文章 - 脆弱性披露,POC-并在您觉得它们很有趣的情况下保存它们。重要的是要了解每个漏洞的核心,这样您就可以适应POC,例如,WAF阻止您利用漏洞。

有关的‘我认为这是一个完整的fluke’ - 凯蒂·帕克斯顿(Katie Paxton)在她的臭虫赏金中受洗,以及为什么AI永远不会完全取代安全研究人员

每个人都是不同的,但我建议不要写下笔记 - 除报告模板或选择作弊表外 - 因为您需要在识别熟悉的框架,应用程序和环境的情况下训练记忆,并知道您可以在哪里找到所需的信息。

您的目标是加快对范围的分析,以便您可以专注于值得调查的领域。

随时分析源代码。请随时在您自己的计算机上部署范围的元素(如果有),以更好地了解攻击向量。花一些时间在侦察上。

尽量不要报告您尽快发现的漏洞,而是尝试通过将其与[其他错误]相结合来增加关键性。花时间绕过WAF通常值得。

最后,不要放弃 - bug赏金狩猎需要练习,一开始很难没有重复。

Bug Bounty的困难是知道如何组织您的一周,因为经常需要测试的新事物,而且压力很大,因此有时候休息一下,做一些运动和类似的事情也很重要。

您是否期望继续进行很长时间的虫子?还有其他计划吗?

我喜欢我的工作,所以我计划做一段时间。目前,我没有其他计划。